Yeterli

bilince sahip olmayan şirket çalışanlarını, oltalama tekniği gibi sosyal mühendislik yöntemleriyle kandıran siber saldırganlar, IT altyapılarına kolayca

sızabiliyor. Günümüzde siber saldırganların düzenlediği pek çok kritik altyapı

saldırısının temelinde de sosyal mühendislik bulunuyor. Yeni bir güvenlik

araştırması, Operation Sharpshooter isimli saldırının 2018’in Ekim ve Kasım

ayları arasında Amerika başta olmak üzere toplam 24 ülkeden yaklaşık 100 kurumu

hedef aldığını ortaya çıkarıyor. Kurumların saldırılardan korunmak için

sistemlerine insan, süreç ve teknolojinin doğru bir kombinasyonunu adapte

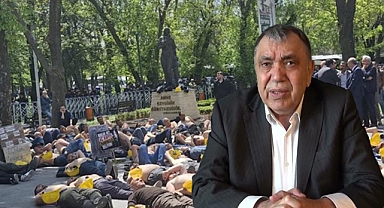

etmesinin şart olduğunu dile getiren Clonera Hizmet Çözümleri Müdürü Doğan

Yılmaz, IT servislerini korumada bulut tabanlı iş sürekliliği çözümlerinin

faydasını vurguluyor.

Operation Shooter, 24 Ülkeden 87 Kurumu Tehlikeye Soktu

İngiltere ve Amerika’nın da aralarında bulunduğu 24 ülkeden

kamu, güvenlik, enerji ve finans sektöründeki kurumları hedef alan ve Operation

Sharpshooter adı verilen saldırıda, işe alım sürecine dair gerçekmiş gibi

gözüken sahte bir mail ile oltalama tekniği uygulayan siber saldırganlar

cihazlara, ağlara ve hassas verilere sadece birkaç adımda ulaşmayı başardı.

Bu saldırıda siber korsanlar, öncelikle kurbanları oltalama

mailleriyle kandırarak ana saldırı vektörü konumunda olan zararlı bir

eklentinin cihazlara indirilmesini sağlıyor. Cihaz hafızasında yer edinerek

çalışan ve Rising Sun adı verilen eklenti, kazandığı kabiliyetle ağ

konfigürasyonları, sistem ayarları, kullanıcı isimleri ile şifreler ve pek çok

hassas veriye erişim imkanı kazanıyor. Elde ettikleri bu bilgileri kendilerinin

kontrol ettiği bir sunucu üzerinden takip eden siber korsanlar, duruma göre

sonraki adımları belirliyor.

Operation

Sharpshooter’in Arkasındaki Kim?

Yüksek kabiliyetli Rising Sun eklentisinin iki ayda çoğunluğu

İngilizce’nin ana dil olarak kullanıldığı merkez veya şube ofisi olan dünya

genelindeki 87 kuruma bulaştırıldığını duyuran araştırmacılar, Rising Sun’ın

daha önce Sony’ye ve Güney Kore’deki çeşitli kurumlara yönelik saldırılarda

kullanılarak gizli bilgilere erişime sebebiyet veren arka kapı Trojan Duuzer’in

daha gelişmiş versiyonu olduğunu tespit etti.

Operation Sharpshooter’ın Kuzey Koreli hacker grubu Lazarus ile

pek çok teknik benzerliğinin bulunduğunu söyleyen araştırmacılar, fazlasıyla

açık olan benzerliklerin saldırılardan sorumlu kişiler tarafından bir

kandırmaca olarak uygulanmış olabileceği ihtimalinden dolayı Lazarus’un bu

saldırıdan sorumlu olduğu fikrine çabuk inanılmaması gerektiğini belirtiyor.

Operation Sharpshooter’ın hedefli saldırıların nasıl geliştiği ile ilgili

vakalardan sadece biri olma niteliği taşıması ve devamının gelip gelmeyeceğinin

belirsiz olması, kurumların karşı karşıya olduğu güvenlik riskinin ciddiyetine

işaret ediyor.

Oltalama tekniği ile ilgili yapılan başka bir güncel araştırma

ise Avrupa’daki şirketlerin %78’inin, oltalama mailleriyle başlayan bir

güvenlik vakasını tecrübe ettiğini gösteriyor. Operation Sharpshooter gibi

hedefli sosyal mühendislik saldırılarının başarısının sürpriz olmadığını

kanıtlayan araştırmaya göre şirketlerin %57’si oltalamaya karşı savunmalarının

tamamen etkisiz ya da vasat olduğunu düşünüyor.

IT Altyapısı, Oltalama Saldırılarına Karşı Güvende Tutulmalı!

Şirketlerin göremedikleri

saldırılara karşı kendilerini savunmasının imkansız olduğunu hatırlatan Clonera

Hizmet Çözümleri Müdürü Doğan Yılmaz, bu durumun Operation Sharpshooter gibi

arkasında aslında oltalama tekniği gibi basit bir yöntem olan büyük saldırılara

karşı özellikle doğru olduğunu dile getiriyor. Kurumların siber güvenlikte

eğitimli bir çalışan ekibiyle, iletişim odaklı ve uyanık bir şekilde hareket

etmesi dışında profesyonel yardım da almasının önemini vurgulayan Yılmaz,

savunmada ihtiyaç duyulan insan, süreç ve teknoloji kombinasyonunun doğru

sağlanması için iş sürekliliği çözümlerine mutlaka başvurulması gerektiğini

söylüyor.

Clonera’nın

tüm sektörlerdeki şirketler için birebir olan paket hizmeti Bulut Felaket

Kurtarma ve İş Sürekliliği Çözümü (CDRP), IT altyapısını kökeninde oltalama

gibi basit yöntemlerin olduğu saldırılardan büyük siber saldırılara kadar tüm

felaketlere karşı hazır kılarak herhangi bir felaket anında kaybedilecek veri

miktarını ve sistemlerin felaket sonrasında ihtiyaç duyacağı yeniden

çalıştırılma süresini en aza indiriyor.